Ist die effiziente Nutzung von Quantenschlüsseln eine wesentliche Basis für kryptografische Sicherheit?

Die sich abzeichnende Bedrohung durch Quantencomputer stellt den traditionellen Schlüsselaustausch in Frage und rückt Quanten-basierte Verfahren (Quantum Key Distribution, QKD) in den Mittelpunkt. Nachdem sich QKD in zahlreichen Demos bewährt hat, liegt der Schwerpunkt nun auf der praktischen Umsetzung dieser quantensicheren Technologie. Doch angesichts der begrenzten Reichweite und der geringen Schlüsselgenerierungsrate stellt sich die wichtige Frage: Wie können wir die Quantenschlüssel effizienter nutzen?

Mario Wenning

Die Verwendung von Quantentechnologien für den Schlüsselaustausch ist ein vielversprechender Weg, um der zunehmenden Quantenbedrohung zu begegnen. Während diese Technologie informationstheoretische Sicherheit bieten kann, beruht die Verteilung von Quantenschlüsseln auf dem Austausch von Informationen unter Verwendung von Quantenzuständen, was die Detektion von schwachen optischen Signalen erfordert. Daher ist die Entfernung für den Transport von Quantenschlüsseln begrenzt und die Anzahl der sicher übermittelten Quantenschlüssel ist gering. Im Folgenden werden die Grenzen der Quantenschlüsselverteilung untersucht und Lösungen für den praktischen Einsatz vorgeschlagen.

Der Quantenkanal und die erreichbare Schlüsselrate

Ein QKD-System umfasst einen Quantenbit-Generator und eine entfernte Qubit-Empfangsvorrichtung. Ein Quantenkanal und ein klassischer Kommunikationskanal verbinden die beiden Geräte. Der Quantenkanal wird ausschließlich für den Austausch von Qubits verwendet. Da sich Abhören auf den Quantenzustand auswirkt, können Angriffe durch ein Kommunikationsprotokoll wie "prepare and measure" über die klassische Verbindung erkannt werden. Eine solche Nachbearbeitung ermöglicht es den Geräten an beiden Endpunkten, kompromittierte Qubits zu eliminieren. Die verbleibende Information ist ein sicheres Geheimnis, das als Sitzungsschlüssel in Kombination mit ebenfalls quantensicheren symmetrischen Verschlüsselungsalgorithmen wie AES-256 verwendet werden kann.

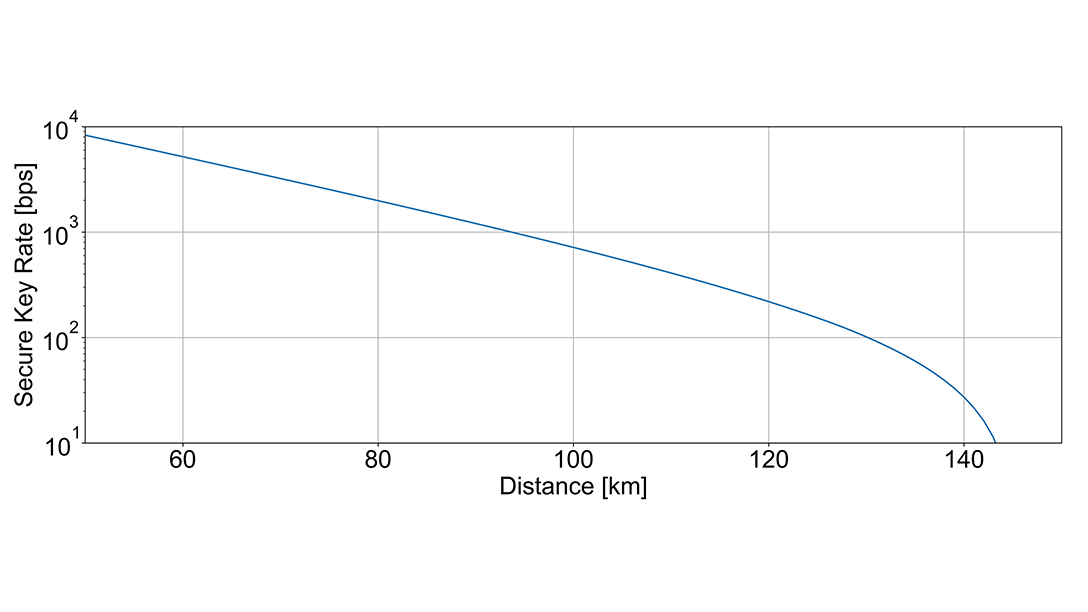

Die Qualität des Quantenkanals begrenzt die Rate der sicheren Schlüsselerzeugung, d. h. die Rate für geheime Schlüssel (Secret Key Rate, SKR). Mit zunehmender Entfernung und Dämpfung nimmt die SKR exponentiell ab, bis die maximale Länge erreicht ist. Zur Überbrückung größerer Entfernungen wird entweder ein Quanten-Repeater oder ein vertrauenswürdiger Knoten (Trusted Node, TN) benötigt. Quanten-Repeater sind in der Praxis noch nicht anwendbar. TNs benötigen strenge physische Zugangskontrollen, da quantengesicherte Schlüssel an diesen Knoten im Klartext verarbeitet

werden.

Wie viele Quantenschlüssel werden benötigt?

Lassen Sie uns von einem hypothetischen QKD-System ausgehen, das eine DWDM-Verbindung mit 80 optischen Kanälen schützt, die jeweils 400 Gbit/s übertragen. Bei solch hohen Geschwindigkeiten müssten die Schlüssel für jede optische Verbindung jede Minute erneuert werden. Folglich verbraucht das System 80 Schlüssel pro Minute für jede Richtung. Da jeder Schlüssel eine Länge von 256 Bit hat, benötigen wir etwa 683 Bit/s.

Wie bereits erwähnt, ist die Erzeugungsrate geheimer Schlüssel bei QKD-Systemen begrenzt. Das obige Diagramm zeigt einen beispielhaften exponentiellen Verlauf, der die Rate der geheimen Schlüssel als Funktion der Dämpfung darstellt. Kürzere Verbindungen mit geringerer Dämpfung ermöglichen es QKD-Systemen, mehr geheime Schlüssel zu liefern als längere Verbindungen mit höherer Dämpfung. In unserem Beispiel könnte ein System, das etwa 700 bit/s für seine Geheimschlüsselrate benötigt, eine Entfernung von 110 km überbrücken.

Dies führt zu einer wichtigen Frage: Wie können wir ein QKD-Netz so auslegen, dass eine ausreichende Versorgung mit Schlüsseln für die symmetrischen Kryptoren gewährleistet ist und gleichzeitig die Anzahl der QKD-Geräte und TNs minimiert wird?

Optimierung der Verwendung von QKD-Schlüsseln

Beim Entwurf eines geschützten DWDM-Netzes mit QKD-Schlüsselaustausch, sind zwei wesentliche Aspekte zu berücksichtigen:

- Schlüssel werden am Endpunkt einer Verbindung benötigt: QKD liefert quantensicheres Schlüsselmaterial an die Endpunkte einer repeaterlosen Verbindung. In praktischen Anwendungen erstrecken sich die optischen Verbindungen über mehrere Knotenpunkte mit Verschlüsselungstechnik an den Endpunkten. Das bedeutet, dass der Bedarf an Schlüsseln nicht von einzelnen Hops abhängt, sondern von der Anzahl der optischen Ende-zu-Ende Verbindung.

- Resiliente Netze verfügen über alternative Verbindungen zwischen den Knoten: Ausfallsichere DWDM-Netze sind so konzipiert, dass ihre Standorte über alternative Routen verbunden sind. Knoten können über mehrere kurze oder wenige lange Routen erreicht werden. Wie bereits erwähnt, können QKD-Systeme mit geringerer Dämpfung eine höhere Rate an geheimen Schlüsseln liefern, wodurch sie sich besonders für kürzere Verbindungen eignen.

Wir haben einen Optimierungsalgorithmus entwickelt, der die Kosten minimiert.

Daher sollten das DWDM-System und das QKD-Netz als getrennte Layer betrachtet werden. Die Wegeführung der optischen Signale und die Topologie des DWDM-Systems sind nicht unbedingt identisch mit der Weitergabe von Quanten-Schlüsseln und der Topologie des QKD-Netzwerks. Die Architektur unterstützt ein Grooming der Schlüsselnachfrage und eine effiziente Schlüsselverteilung, indem sie QKD-Routen über kürzere Entfernungen bevorzugt. Dies wiederum hilft, längere Verbindungen mit dem notwendigen geheimen Material zu versorgen.

Wir haben einen Optimierungsalgorithmus entwickelt, der die Kosten durch die Optimierung der Schlüsselweitergabe im QKD-Netz minimiert. Unser Algorithmus verwendet die Glasfasertopologie und DWDM-Eigenschaften wie Kanalanzahl und Ausfallsicherheitsanforderungen als Eingangsgrößen. Er berechnet die erforderliche Anzahl von QKD-Geräten und deren Platzierung im Netzwerk und legt fest, wie die mit QKD gelieferten Schlüssel an die Endpunkte der optischen Verbindungen geliefert werden.

Untersuchungen von Topologien aus DWDM-Systemen zeigen, dass unser optimierter Ansatz zu erheblichen Einsparungen bei der Anzahl von QKD-Geräten und vertrauenswürdigen Knoten im Vergleich zu weniger effizienten Einsatzstrategien führt. Durch die globale Optimierung können wir nicht nur die Kosten minimieren, indem wir die Anzahl der QKD-Geräte reduzieren, sondern auch die Sicherheit erhöhen, indem wir die Anzahl der vertrauenswürdigen Knoten begrenzen und so potenzielle Angriffspunkte verringern.

Zusammenfassung und Ausblick

Mit den Fortschritten bei der Entwicklung von QKD-Lösungen für den praktischen Einsatz wird die Notwendigkeit, den Bedarf an QKD-Schlüsseln zu optimieren, immer drängender. Durch die Nutzung der höheren Schlüsselübertragungskapazität kürzerer QKD-Verbindungen kann eine erhebliche Kostenreduzierung erreicht werden. Diese Ergebnisse wurden theoretisch und praktisch verifiziert und stellen eine wesentliche Verbesserung bisheriger QKD-Netzwerkdesigns dar.